5月25日,#搜狐员工遭遇工资补助诈骗#的话题冲上社交平台热搜,搜狐CEO张朝阳和搜狐集团接连回应,“经调查,实为某员工使用邮件时被意外钓鱼导致密码泄露,进而被冒充财务部盗发邮件。共有24名员工被骗取4万余元”,并强调“这次事件不涉及搜狐公司对用户提供的邮件服务”。

由于邮件是一个攻击成本低但防护有难度的互联网服务,故而邮件攻击成了针对企业最简单有效、也最具迷惑性的攻击方法。据凯捷研究院数据,2021年全球邮件威胁总数量相对2020年同比上升4.4%,相对2019年同比上升56.3%。

虽然直接技术手段很难彻底识别钓鱼邮件,但如果员工和用户安全意识够强,就能在最大程度上避免损失。具体来说,企业要部署邮件安全系统,还要对员工进行安全意识教育,进行实战攻防演习,用户可以通过修改邮箱密码、多种形式验证等方式保护邮箱安全。

24名员工被骗取4万余元

5月25日,搜狐员工遭遇工资补助诈骗一事引发关注。据媒体曝光的信息,搜狐全体员工在5月18日早晨收到一封来自“搜狐财务部”名为《5月份员工工资补助通知》的邮件,大量员工按照附件要求扫码,并填写了银行账号等信息。然而不但没有等到所谓的补助,工资卡内的余额也被划走了。根据被曝光的聊天记录,事后搜狐立刻删除了相关邮件,并由相关部门出面汇总遭遇诈骗员工的信息到派出所报案。

此后,相关话题登上社交平台热搜,截至北京商报记者发稿,该热搜阅读次数超2.1亿次,讨论次数超1.5万次。

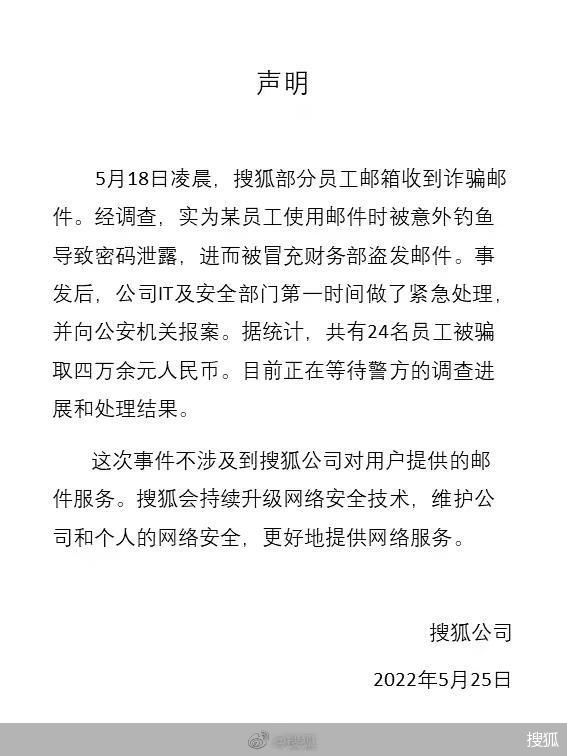

5月25日中午,张朝阳发布微博澄清:“事情不像大家想象得那么严重。”当天下午搜狐发布声明称,“经调查,实为某员工使用邮件时被意外钓鱼导致密码泄露,进而被冒充财务部盗发邮件。事发后,公司IT及安全部门第一时间做了紧急处理。并向公安机关报案。据统计,共有24名员工被骗取4万余元。目前正在等待警方的调查进展和处理结果”。

对此,奇安信行业安全研究中心主任裴智勇告诉北京商报记者,“这很有可能是一起非常典型的OA钓鱼攻击与网络诈骗攻击相结合的连环网络攻击事件”。

不涉及搜狐邮件服务

“OA钓鱼,就是攻击者冒充系统管理员或运维人员,给员工发送钓鱼邮件,诱骗员工在仿冒的钓鱼网站上输入自己的账号和密码。攻击者盗取了员工的账号和密码之后,就会以员工的身份登录邮箱,进而向更多的其他员工发送诈骗邮件。对于后续的受害者来说,由于邮件是来自于内部邮箱,可信度大大提升,最终上当受骗往往在所难免。当然,盗取邮箱账号的方法不止一种,还有很多其他方法。实际情况,还要等待有关部门的进一步调查”,裴智勇进一步解释道。

除了披露此次网络攻击事件详情,张朝阳和搜狐声明都强调,“这次事件不涉及搜狐公司对用户提供的邮件服务”。张朝阳还特别公示搜狐针对公共服务的个人邮箱后缀形式:@sohu.com。搜狐是中国四大门户网站之一,搜狐邮箱分为免费邮箱、VIP邮箱和企业邮箱。不过,搜狐相关人士并未透露目前搜狐邮箱的具体用户规模。

“目前网络攻击切入点主要在:内网、互联网入口和邮箱,邮件是针对性攻击和非针对性攻击中最常见的受攻击媒介”,安恒信息专家向北京商报记者表示。

靠安全教育和快速响应解决

根据Coremail论客与奇安信行业安全研究中心评估,2020年,全国企业级用户共收到约492.1亿封带毒邮件,较2019年同比增长16%。2020年企业级用户收到的带毒邮件量约占用户收发邮件总量的7.4%。平均每天约有1.3亿封带毒邮件被发出和接收。来自凯捷研究院的数据显示,2021年全球邮件威胁总数量较2020增长4.4%,较2019年增长56.3%。

针对此次搜狐内网被攻击事件,裴智勇直言:“首先,企业应该部署邮件安全系统或邮件威胁识别系统。本次事件关联的企业,本身也是国内领先的邮件服务商,此类系统可能也是健全的。只不过,钓鱼邮件本身确实很难识别,难免会有漏网之鱼。而且,类似的攻击事件,类似的成功攻击事件实际上是经常发生的。每年被盗的各类邮箱账号数以百万计,这都是安全管理疏忽的表现。而员工被钓鱼邮件所骗,也是自身安全意识不足的体现。”

为此,他建议:“企业不仅需要部署邮件安全系统,同时还要经常进行员工安全意识教育,进行各类实战攻防演习。同时,企业邮箱系统需要开启强制弱口令检测,强制定期改密码,以最大限度地减轻邮箱盗号风险。有条件的企业,还可以部署账号安全管理系统和身份安全系统,这样就能够及时发现行为异常的账号,及时阻止异常账号的活动,及时阻止安全风险。”

在个人邮箱安全保护方面,安恒信息相关专家建议,平时主要依靠账号密码、多因子认证等方式保护,养成不在陌生主机上使用账号密码登录个人邮箱,更多地使用扫描二维码或者其他一次一密的方式登录认证,使用完毕后记得退出。

北京商报记者 魏蔚